Odpovědět na komentář

Jak obejít cenzuru internetu

Autorem tohoto článku je Petr Šatka a článek vyšel pod svobodnou licencí CreativeCommons původně na jeho blogu.

Pokud se vám podařilo vygooglit tento článek, pak patrně tušíte, že naši mobilní operátoři Vodafone, T-Mobile a O2 cenzurují obsah na internetu. O čem už se tolik neví je, jak to dělají a jakým způsobem se dá tato cenzura obejít.

Nedávno jsem nad tímto problémem trochu přemýšlel a napadlo mě, co se tak pokusit nějakým způsobem získat blacklist blokovaných adres. Možná bychom se pak všichni hodně divili, co všechno se dá na něm najít. Naši tři operátoři používají tajný blacklist od britské společnosti Internet Watch Foundation (IWF). Blacklist je tak tajný, že dokonce ani operátoři, zákazníci IWF, jej neznají. Díky tomu se pak nikdo nemůže dozvědět, co je ve skutečnosti cenzurováno. IWF si na černou listinu může dát, co chce, operátor si též může vytvořit svůj tajný seznam a ten kombinovat spolu s blacklistem IWF.

Po chvíli bádání jsem zjistil, že existuje metoda, jak částečně seznam blokovaného obsahu získat, ale je poněkud zdlouhavá, proto jsem od původního záměru upustil. Při tomto bádání jsem si však ujasnil spoustu zajímavých věcí, o kterých se zde trochu rozepíšu. Předem upozorňuji, že jsem popisované postupy nemohl ověřit prakticky, protože mám zatím plnohodnotné připojení k internetu. Článek je psán tak, aby mu porozuměl člověk, který alespoň tuší, co je to IP adresa, a nebojí se použít Google k vysvětlení neznámých termínů. Nesnažím se zde o přesný technický popis jednotlivých technologií. Spíše mi šlo o vysvětlení základních principů.

Jak to funguje

Pokud se váš poskytovatel rozhodne pod nějakou záminkou cenzurovat připojení k internetu, má v zásadě několik základních možností jak to udělat.

Způsob první

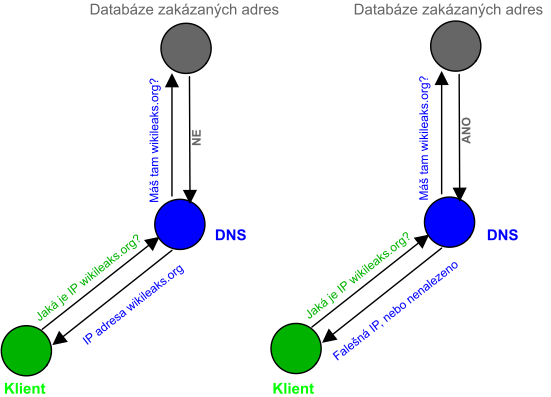

První možností je kontrolovat požadavky na DNS serveru a v případě, že je vámi požadovaná adresa na blacklistu, provést příslušnou akci. DNS server vám může například poslat falešnou odpověď a tím vás nasměrovat na stránku s vysvětlujícím textem, nebo se tvářit, že adresa neexistuje a tím pádem se ani nemusíte dozvědět, že jste se právě stali obětí cenzury.

Pokud jste předchozí odstavec nepochopili, nezoufejte, teď to vysvětlím podrobněji. Chcete například zobrazit stránky wikileaks.org. Zadáte do prohlížeče wikileaks.org a stisknete Enter. Nyní se odešle požadavek na DNS server vašeho poskytovatele. Prohlížeč chce totiž zjistit, jakou má wikileaks.org IP adresu. V normálním případě by se DNS server podíval do svých záznamů, našel IP adresu patřící k adrese wikileaks.org a tu vám poslal zpět. (Pokud by ji u sebe nenašel, zeptal by se na vyšších místech, ale to sem teď nebudu plést.) V případě, že poskytovatel provádí cenzuru na úrovni DNS, server se nejprve podívá do blacklistu, zda se na něm wikileaks.org vyskytuje. Když ano, pak pošle falešnou odpověď.

Tento způsob má z hlediska poskytovatele jednu velkou výhodu. Je nesmírně nenáročný na implementaci a zatížení serveru. Má však také dvě zásadní nevýhody. Jednak se dají blokovat pouze celé domény. Tedy nejde blokovat pouze obsah. Například místo http://en.wikipedia.org/wiki/File:Virgin_Killer.jpg dokáže filtr zablokovat „jen“ kompletně doménu wikipedia.org. Na DNS server jde totiž pouze dotaz: „Jakou adresu má wikipedia.org?“ Druhou zásadní nevýhodou je jednoduchost překonání filtru. Jednoduše si změníte DNS server v nastavení síťového adaptéru. Zkusit můžete GoogleDNS.

Způsob druhý

Pokud chce poskytovatel blokovat pouze konkrétní obsah a má zájem na ztížení překonání cenzury, může se uchýlit k analýze obsahu veškerých procházejících dat. Má to však jednu obrovskou nevýhodu. Je to strašně náročné a projeví se to výrazným zpomalením provozu sítě. Tento způsob se moc nevyužívá.

Způsob třetí

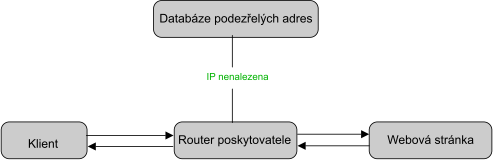

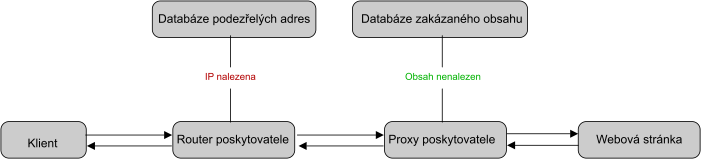

A do třetice všeho „dobrého“ tu máme CleanFeed. Tento sytém (nebo jeho obdobu) pravděpodobně používají i naši operátoři. Funguje to tak, že když zadáte do prohlížeče adresu, například již zmíněný obal hudebního alba http://en.wikipedia.org/wiki/File:Virgin_Killer.jpg, pak se normálně získá z DNS IP adresa wikipedie a na určenou IP adresu se zašle požadavek na obrázek /wiki/File:Virgin_Killer.jpg. Tak a zde nastupuje CleanFeed. Router poskytovatele, přes který proudí data od vás a k vám, se podívá na blacklist (popřípadě se zeptá serveru IWF), zda se tam nachází IP adresa, ze které se bude přenášet obsah. Pokud ne, komunikace probíhá nerušeně dál. Pokud ano, požadavek se přesměruje na proxy server a ten jej analyzuje. Jestliže proxy server zjistí, že požadovaný obsah je na blacklistu, odešle zpět buď falešný obsah, nebo falešnou chybu oznamující, že obsah neexistuje. Je to tedy obdoba předchozí metody s tím rozdílem, že se prověřují pouze podezřelá data. Jak lze filtr typu CleanFeed obejít, popíšu za chvíli. Nejprve si povíme něco o tom, jak lze získat blacklist filtrovaných domén, nebo IP adres.

CleanFeed - IP adresa se nenachází na blacklistu

CleanFeed - IP adresa je na blacklistu, ale obsah ne. Pokud by se na blacklistu nacházel i obsah, klient by obdržel falešnou odpověď.

Jak získat blacklist

Hrubou silou. Jinak to nejde. Také nejde v případě systému CleanFeed získat seznam filtrovaného obsahu. Pouze seznam IP adres, na kterých se cenzurovaný obsah nachází. Uvedenými postupy patrně nezískáte celý blacklist a navíc jsou docela časově náročné. Proto je zde popisuji jen jako zajímavost.

V případě, že poskytovatel cenzuruje celé domény, potřebujete k získání blacklistu seznam domén (buď všech, nebo jen těch, které chcete testovat). Pak stačí posílat dotazy na cenzurovaný DNS server a na necenzurovaný DNS server. Domény, u kterých se odpovědi budou lišit, jsou pravděpodobně ty cenzurované.

Při útoku na CleanFeed se využívá skutečnosti, že požadavky na podezřelé IP adresy se přesměrovávají na proxy server. Toto přesměrování lze vystopovat. Generujete tedy jednu adresu za druhou, posíláte na ně pakety a sledujete, zda jdou správnou cestou. Je to samozřejmě hodně zjednodušené. Kdo má zájem, zde se doví víc: Richard Clayton: Failures in a Hybrid Content Blocking System (PDF).

Jak to obejít

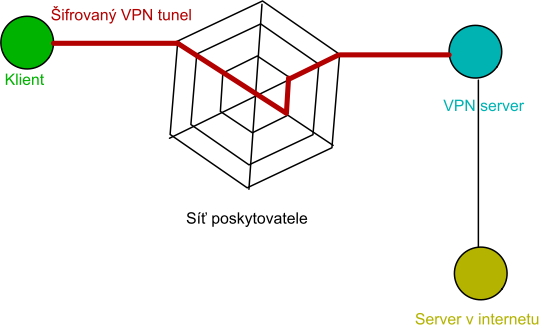

CleanFeed se dá obelstít jedině tak, že veškerý váš provoz pro poskytovatele nějakým způsobem zatemníte. Nejlepší je samozřejmě šifrování přenášených dat, ale momentálně by mělo stačit třeba data jenom zkomprimovat. Prakticky můžete použít síť TOR, o které jsem psal minule. V tom případě poskytovatel vidí jenom zašifrovaná data, o kterých nemá ponětí, co v nich je a komu je posíláte/kdo vám je posílá. Druhou možností je použití šifrovaného VPN tunelu. VPN server zasílá vaše požadavky do internetu a odpovědi zase vám. Systém poskytovatele pak vidí, že komunikujete s VPN serverem, ale netuší o čem. VPN tunel se dá předplatit za pár dolarů měsíčně. Neposkytuje sice takovou míru anonymity jako TOR, ale zato zde máte výhody plynoucí z faktu, že jde o placenou službu – garance rychlosti, technická podpora…

Šifrovaný VPN tunel zamezí poskytovateli vidět podrobnosti o vaší komunikaci.

A na závěr ještě jeden způsob, jenž byl zveřejněn na serveru s poněkud svérázným názvem Kinderporno.cz. Stačí si stáhnout prohlížeč Opera a zapnout funkci Turbo. Komunikace pak probíhá stejně jako v případě VPN pouze se serverem opery, ten za vás vyřizuje požadavky v internetu a vám posílá komprimovaná data. Na klasický CleanFeed by to mělo stačit, ale píšou tam, že u O2 je třeba použít také jiné DNS servery. K tomuto účelu se hodí již zmiňované GoogleDNS.

Tímto článkem jsem chtěl poukázat zejména na jednu skutečnost. A to na to, jaká je to hovadina, když vám někdo tvrdí, že zavádí cenzuru v rámci boje proti dětské pornografii, tak jak je to dnes v módě. Nejenže obejít cenzuru dokáže i cvičený foxteriér, ale v době, kdy příslušné úřady zvládnou zařídit odstranění (nikoliv zablokování) phishingových stránek (stránky podvádějící klienty bank) do 4 (slovy čtyř) hodin, je blokování stránek s dětskou pornografií úplně mimo mísu. Navíc ten největší byznys v tomto odvětví probíhá na úplně jiné úrovni, než je vystavení několika fotek ve veřejné fotogalerii. Komunikace probíhá šifrovaně, obsah na serverech je šifrován, hosting je registrován a placen pod kradenou identitou... Pěkně je to popsáno tady: Mr. X: My life in child porn. Někdy bych to chtěl možná přeložit, ale je to moc dlouhé a navíc nejsem žádný superangličtinář, takže bych nerad, aby něco vyznělo tak, jak to autor nezamýšlel.

Uvedená práce (dílo) podléhá licenci Creative Commons Uveďte autora 3.0 Česko